حمله SYN Scan

SYN/ACK Attack

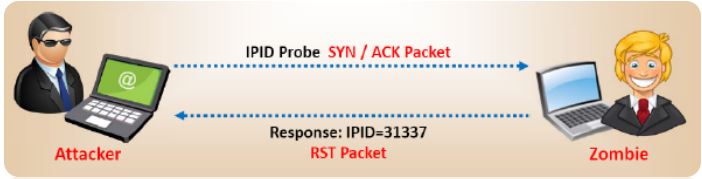

گام 1 :

ارسال SYN/ACK به سیستم قربانی جهت بدست آوردن شماره IP ID

در این زمان سییستم قربانی پکت SYN/ACK را غیر معتبر می شناسد و یک درخواست RST در جواب ارسال میکند این پکت ارسالی حاوی IP ID می باشد.

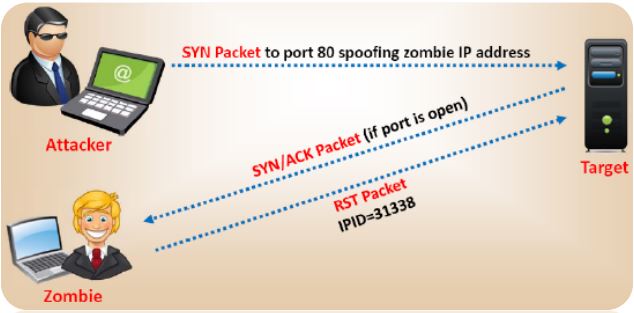

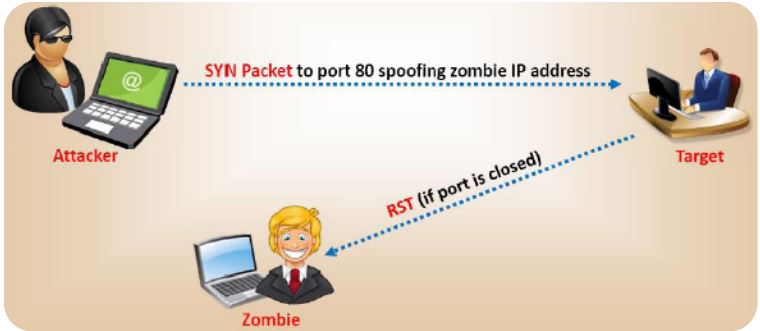

گام2:

ارسال پکت SYN به سیستم هدف با IP سیستم قربانی که spoof شده است.

اگر پورت باز باشد سیستم هدف به سیستم قربانی یک پکت SYN/ACK ارسال می نماید و سیستم قربانی در جواب پکت RST ارسال می کند و ID یک شماره افزایش میابد.

اگر پورت بسته باشد سیستم هدف یک پکت RST به سیستم قربانی ارسال می کند و سیستم قربانی نیز این پکت را دریافت می کند اما پاسخی به آن نمیدهد.

گام3:

مجددا به سیستم قربانی یک پکت SYN/ACK ارسال می شود و منتظر پکت RST قربانی می شود تا ID آن را نشاهده نماید.

در صورتی که ID به اندازه 1 زیاد شده باشد پروت باز نیست و اگر ID به اندازه 2 زیاد شود پورت باز است.